社群媒體與即時通訊的資安威脅與防護

- 發布單位:TWCERT/CC

- 更新日期:2023-02-02

- 點閱次數:7446

1.簡介

2.社群媒體與即時通訊的資安議題與案例

3.資安防護機制

4.分析與建議

- 運用社群媒體與即時通訊等應用來進行生活社交與工作交流,已是現代人的日常,而且皆翻轉了傳統媒體與社交行為的模式,以分享交流為主,而且在企業工作使用日益重要,因此成為駭客蒐集資訊的最佳管道。

- 社群媒體與即時通訊應用普及,有成為惡意軟體散播管道、不慎洩漏機敏資料、遭受社交工程攻擊、個資隱私保護議題等資安疑慮。

- 社群媒體與即時通訊軟體過往皆因存在漏洞,導致可監控設備、偷取資料,故需注意軟體更新問題。

- 駭客集團攻擊的初始步驟為蒐集資訊,或是引導使用者前往惡意釣魚網站下載惡意軟體,以APT32之常用攻擊手法為例,結合MITRE ATT&CK matrix方式解析其攻擊步驟。

- 在資安防護機制的作法方面,彙整美國、英國、歐盟之建議規範,提供制度、技術層面的參考。

一、簡介

在網路時代,運用社群媒體與即時通訊等進行生活社交與工作交流,已是現代人的日常,而這類運用過程中交換的個人、企業資料是非常有價值的,因此成為駭客覬覦的目標,相關各種資安事件層出不窮,衍生的損害也日益增加。

以下分別就社群媒體與即時通訊的使用情境、特性進行說明:

(一)社群媒體

傳統媒體主要是單向的傳播機制,雖然也有讀者投書、徵稿、call-in等方式讓社會大眾進行反饋再由媒體公開,但受限極大,且發布內容完全由報社、電視台等媒體業主所掌控,相對地因網路普及而興起的社群媒體(social media)則完全是社會大眾所主導,個人化導向為其主要特色,即便是傳統的大型媒體主介入,也僅是資源上的優勢,在角色上與一般人皆為等同,因此社群媒體便成為發表創作、分享、交流意見、經驗知識傳播的最佳平台,也因此集結成各種特性的社群,大型社群所擁有的影響力更是跨領域的。

一般來說,以Facbook為例,個人Facebook接觸的以好友圈為主,粉絲團接觸的主要以陌生客群為主,以個人動態消息及粉絲團搭配使用,可以接觸到不同的族群,經營好友、粉絲、會員等,形成複雜的社交結構,也讓懷有不良意圖的使用者有惡意操弄的空間。

(二)即時通訊

即時通訊來自短時交流需求,從傳統的手機簡訊逐步演變,可以透過快速方便的網路服務傳達訊息,不同於電子郵件存儲轉發的方式,即時的傳遞是即時通訊的主要要求,目前常見受歡迎的即時通訊服務包含了skype、LINE、Facebook Messenger、WhatsApp、Discord、Telegram、微信等。

隨著功能演進,即時通訊服務也開始整合網路電話(VoIP)、即時影像、檔案傳輸等服務,甚至是傳輸檔案後可兼容各種格式進行開啟閱讀,這些都是商業使用的重要功能,再整合原本交流訊息的整合式使用情境,尤其近來疫情影響,遠距上班需求使即時通訊重要性大增,因此某些為商業工作需要所開發的工具軟體也納入即時通訊範圍,如Webex、Teams、Zoom等。

雖然市場上有專為工作開發的即時通訊軟體,然而使用者長期養成的習慣難以改變,例如我國社會大眾習於使用line,其做為日常溝通工具已是主流,且因交流行為的特性,大者恆大居於主導地位,用戶較傾向使用可與主流大眾相同的溝通管道,所以多為line加上其它的商用工具的混合用法,這也意味著line這樣的一般社交軟體,也出現商業機密等級的傳輸內容,因此與社群媒體相似,即時通訊也是駭客攻擊的目標之一。

(三)安全議題

社群媒體與即時通訊所具備的的資訊分享、快速傳播、社群影響、商業內容等特性,在駭客集團眼中已成為蒐集或竊取資訊的最佳管道,近年來發生的相關資安事件層出不窮。其主要資安議題為:

- 惡意軟體傳播管道:釣魚網站連結的傳播主要方式為電子郵件與即時通訊軟體,藉由具吸引力的內容讓使用者點擊,進而成功進行釣魚攻擊,亦或是更為直接的惡意檔案傳輸,點擊後直接執行。

- 機敏資料外洩:網站應用或軟體工具漏洞被利用皆可能造成危害,社群媒體、即時通訊出現漏洞,潛藏的洩漏機密風險極高,曾有案例是透過社群媒體APP的漏洞,隱匿監控APP內所有的行為與訊息記錄,造成企業重要機敏資料外洩。

- 社交工程攻擊:駭客集團在初步蒐集情資後,可鎖定特定具獲利之目標族群進行攻擊,例如以金融機構或其客戶為對象,在社群媒體中尋找具有類似屬性的社群,創建假帳號加入,觀察其中可能獲取下一步攻擊資訊的對象,接近來往後,騙取企業資訊,甚至是更為機敏的資料;甚至主動創建群組,藉由資訊的分享來吸引特定族群參加,再伺機發動進一步攻擊。

- 隱私保護議題:為社群媒體最被質疑的資安議題,本文主要針對具攻擊性質之惡意行為,隱私保護涉及其他更廣泛議題,如個人資料保護、私密活動資訊保護等,不在探討範圍中。

二、社群媒體與即時通訊遭駭之案例探析

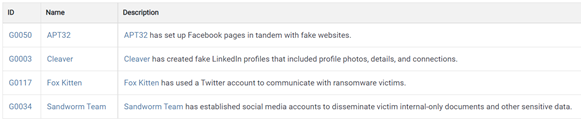

駭客集團藉由已建立之各種由社群媒體與即時通訊當跳板,取得攻擊可用的資訊管道,如下圖,APT32、Cleaver、Sandworm Team均為駭客集團代號,Fox Kitten則是知名駭客,例如為惡意網站成立Facebook進行宣傳、註冊假的LinkedIn帳號與知名企業接觸、在Twitter等媒體註冊帳號,作為與被勒索受害者溝通之工具。以下使用攻擊案例與MITRE ATT&CK Matrix,分析攻擊行為步驟。

資料來源:MITRE

圖1、駭客集團社群媒體行為

(一)Android惡意軟體竊取社群軟體資訊

社群軟體工具在電腦與行動平臺上的使用管理存在差異,因此在資安議題上也有差異,電腦平台為網頁形式,故發生漏洞時,由官方維護更新,使用者並無更新或是使用舊版議題,更新版本並無時間落差。在行動平台上,皆是以APP運作方式,版本更新由使用者操作,雖然目前較新版的行動作業系統已有自動更新功能,但行動作業系統版本不一,部份也可能由使用者觸發,因此漏洞問題影響較大。即時通訊有部份在電腦也是以APP形式運行,因此也存在更新時間落差的議題。

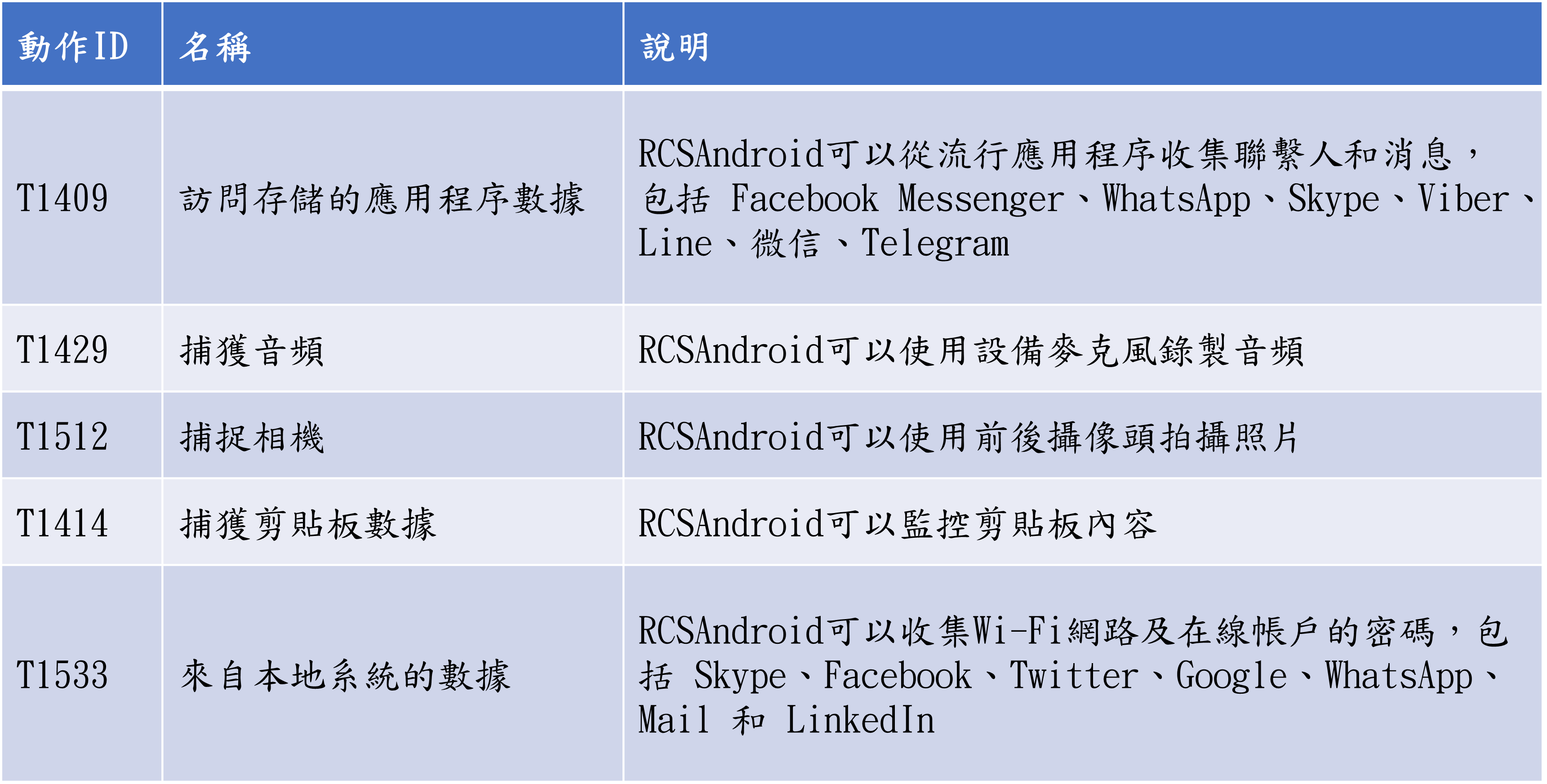

以Android平台為例,RCSAndroid是針對Android打造的惡意軟體,其存在目的就是為了要蒐集使用者資訊,依據ATT&CK Matrix分析的步驟如下表,表中以攻擊步驟來說明其整體行為。

此惡意軟體蒐集資訊的功能可分為兩類,一是蒐集行動設備使用者當下環境的資訊,如T1429、T1512、T1414的錄音、照相、剪貼簿,通常是駭客已鎖定此使用者,認定具備攻擊價值,才會專門分析特定資訊。而第二類行動則是廣泛的將社群媒體儲存的資料與密碼進行蒐集,如T1409與T1533,這類資訊蒐集後會經過數據分析處理,再評估其資訊性質進行利用。

(二)APT32駭客集團攻擊手法

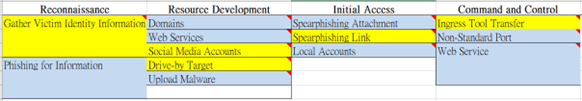

ATT&CK Matrix已整理出APT32駭客集團常用的攻擊手法,其中社群軟體在數個階段皆為其主要技術手法。APT32集團通常以惡意釣魚網站誘騙使用者點擊,再進一步取得使用者帳號、密碼,或權限等資訊,做為攻擊的展開步驟。

首先建立惡意網站,在Resource Development發展攻擊資源的階段中,步驟T1608 Drive-by Target,APT32建立了包含大量從網路上抓取的文章和內容的網站,以使網站看似正常合法,但其中一些頁面卻暗藏惡意JavaScript,藉以分析潛在受害者或通過惡意軟體進行感染動作,此惡意頁面的建立,是歸類在Command and Control階段的T1105 Ingress Tool Transfer,APT32已將 JavaScript 添加到惡意網站,以下載工具軟體來分析和危害網站訪問者。

為了宣傳或是誘導使用者發現此釣魚網站,APT32使用了釣魚郵件與社群媒體兩種方法,這是被歸類在Reconnaissance偵察階段Phishing for Information與Initial Access階段中的Spearphishing Link是將惡意連結放置於釣魚郵件中,而同一個階段中的T1585 Social Media Accounts是創建Facebook帳號,並經營吸引使用者到訪瀏覽惡意網站。

資料來源:MITRE

圖2、APT32利用社群媒體發起攻擊

(三)社群軟體大量洩露使用者密碼

與即時通訊洩資造成的損害狀況不同,社群軟體遭駭常見爆發大量的使用者資料外洩事件,近期最知名的是2021年4月Facebook 5.33億筆個資外洩,其原因是API漏洞遭入侵所造成,統計16年間外洩個資最多的排名,Facebook占了5次,但此類事件一般使用者難以採取有效的防範措施,因掌控權並不在使用者,僅能注意盡可能減少個資出現在社群媒體。

資料來源:Intact Blog

圖3、外洩個資事件排行

(四)即時通訊漏洞議題

釣魚連結的傳播除了以電子郵件外,主要是利用即時通訊軟體,通常以有趣或熱門時事的標題吸引使用者點擊,且使用者常會基於分享的心態不斷傳播,而其標題設計也可鎖定族群類型,例如投資相關標題。在2019年,電子郵件安全公司 Vade Secure 發現針對其用戶的特定釣魚連結數量激增 13,467%,其中以WhatsApp傳播的不同釣魚連結數量達到5000個以上,此為針對性案例,但一般未鎖定目標的數量將更為驚人。

行動設備所安裝的APP中,即時通訊軟體通常是必要的,如2021年8月發現駭客釋出強化WhatsApp的助手APP FMWhatsappWhatsApp 來吸引下載安裝,標榜可以改善 WhatsApp 的用戶體驗,例如更好的隱私、自定義聊天主題、訪問其他社交媒體的表情符號包,以及使用PIN、密碼等鎖定應用功能,但其中卻夾帶多種惡意軟體,包括非常難以刪除的xHelper及Triada木馬軟體。

安裝FMWhatsappWhatsApp後,Triada 開始收集設備上的訊息,並將其轉送到其命令和控制伺服器(C&C Server),該伺服器回覆一個下載連結,隨後即將木馬下載至遭駭設備,並進一步啟動多個惡意軟體,包括:

- Trojan-Downloader.AndroidOS.Agent.ic,下載並啟動其他惡意模組。

- Trojan-Downloader.AndroidOS.Gapac.e,安裝其他惡意模組並顯示全螢幕廣告。

- Trojan-Downloader.AndroidOS.Helper.a 執行xHelper安裝程序並在後台運行隱形廣告。

- Trojan.AndroidOS.MobOk.i 為Android設備所有者註冊付費訂閱。

- Trojan.AndroidOS.Subscriber.l 為受害者註冊高級訂閱。

- Trojan.AndroidOS.Whatreg.b 收集訊息並請求驗證碼登錄受害者的 WhatsApp 帳戶。

另一個惡意軟體WhatsApp Pink除了類似前述的惡意功能外,在2021年4月被發現新增功能,能夠自動回覆來自各種應用服務(包括Signal、Viber、Telegram和Skype)的訊息,如此動作的用意是將自身傳播給可能點擊連結的毫無戒心的其它使用者,以及下載受感染的APK。

三、資安防護機制

雖說社群軟體與即時通訊服務有各種資安事件的發生,但並非是不重視資安議題,其軟體功能皆有安全考量之機制,例如網頁版的應用服務,必定會以TLS(Transport Layer Security)加密機制進行保護,即時通訊服務也會提供點對點的加密功能(End-to-End Encryption,E2EE),而且設計使用者專屬的加密金鑰,是一個名為Letter Sealing(信件資訊密封保護)的功能,並且適用於群組。同時也具備各種身份認證方式,例如結合手機來進行多層次的證認,並於使用新設備登入時必須進行確認等防護機制。但點對點的加密方式仍非完全的安全,因存在中間人攻擊的可能性,所以通常搭配其它認證機制來加以強化。

各國針對社群媒體與即時通訊資安議題十分重視,也有相關的國際資安規範,以下彙整英國的NCSC(National Cyber Security Centre)、美國CISA(The Cybersecurity and Infrastructure Security Agency)與歐盟ENISA(The European Union Agency for Cybersecurity)所提出的相關規範建議。

(一)社群媒體

保護在社群媒體上發布的內容

- 風險威脅

- 不當的內容、錯誤訊息或發布個人觀點(不是“官方”公司觀點)可能會損害對組織的信任

- 出於惡意目的劫持,例如重定向到惡意網站

- 應對作法

- 確保只有授權人員才能發佈內容

- 對離職者或調離部門者進行追蹤管理

- 使用提供良好安全功能的社交媒體平台

- 確保內容在發佈前可以經過審核和授權

- 使用公司設備創建和發佈內容

- 制定緊急損害復原計劃

如何安全使用社群媒體

- 威脅風險

- 魚叉式釣魚攻擊

- 社交工程

- 身份識別相關威脅

- 網站應用攻擊

- 應對作法

- 依循來自社交媒體平台的安全建議,並設定安全policy

- 使用雙因子身分驗證 (2FA)來保護帳戶

- 制定政策並強化存取網路與端點資料的控制措施

- 建立與供應商及協力廠商的安全管理機制

(二)即時通訊

- 最小化即時通訊軟體的權限設定,如: 關閉自動下載或只允許通訊錄的人員通訊

- 避免透過即時通訊軟體提供機密資料,並確認對方身份

- 定期更新即時通訊軟體

- 封鎖不明使用者的訊息

- 了解即時通訊軟體的安全機制,如: 訊息加密、訊息刪除、雙因子身分驗證、安全設定、雲端備份機制等,並採用適合該軟體應用安全的設定

- 關閉自動接受好友申請與搜尋功能

- 不隨意開啟連結

- 使用即時通訊軟體的設備應啟用螢幕保護程式、使用電腦或網頁版的通訊軟體後確實進行登出

- 企業應明訂即時通訊軟體政策,如: 指定員工使用特定即時通訊軟體、不可傳送企業機密與文件、使用即時通訊軟體的手機應設定自動螢幕鎖定及加密儲存等

- 訂定行動裝置使用管理機制

- 定期舉行員工資安意識教育訓練

四、分析與建議

- 社群媒體與即時通訊已成為駭客獲取資訊,或是引導使用者受駭的第一步,故必須更加重視相關安全議題。

- 社群媒體與即時通訊於疫情時代,更為企業工作所更加廣泛應用,然其與員工日常生活的使用也有很多交集,導致可能無心的舉動即危害到資訊系統安全,企業應更重視相關議題,並訂定管理辦法並予以落實。

- 企業確實進行軟體更新是資安的不二法門,在各種使用情境的社群媒體與即時通訊更是如此。

- 軟體工具的安全設定項目繁多,應盡可能瞭解其相關設定的意義,並進行合於安全要求的選擇,軟體工具已具備安全機制,倘若設定有疏漏則極易讓駭客有機可趁。

- 對社群軟體與即時通訊的攻擊,主要是利用人性的弱點,趣味、獲取資訊、折扣優惠等吸引人的內容,並於社交活動中廣為分享,故使用者對內容感興趣時,應再三思其背後所代表的意義與合理性。

相關連結

- 社群媒體

- 即時通訊

- RCSAndroid

- APT32

- Facebook tops the data loss roll of shame

- Malicious WhatsApp mod infects Android devices with malware

- Social media: protecting what you publish

- Social Media: how to use it safely

- Guidelines for Secure Use of Social Media by Federal Departments and Agencies

- Recommendations for Online Social Networks

- Choosing an enterprise instant messaging solution

- Using third-party applications on devices

- Using Instant Messaging and Chat Rooms Safely