辨識常見的駭客手法「變臉詐騙」

- 發布單位:TWCERT/CC

- 更新日期:2020-05-28

- 點閱次數:5736

1.資安廠商趨勢科技日前公布2017年資安總評報告,除了勒索病毒,變臉詐騙(BEC)也對企業造成重大損失,是臺灣企業2017年最需要提防的攻擊手法之一。

趨勢科技表示,以電子郵件為攻擊途徑的變臉詐騙(Business Email Compromise, BEC)攻擊手法並非新興技術,而是利用人性,選擇「投資報酬率」最高的方式鎖定攻擊。根據統計,近兩年全球BEC的累計金額為新臺幣900億元,平均每起案件金額便高達400多萬元。

根據趨勢科技與國際刑警組織(INTERPOL)共同發布的調查顯示,全球變臉詐騙駭客最常鎖定的產業目標,前三大都是常用電子郵件進行國家交易往來溝通的產業,包括 製造、食品以及零售產業 ,因為這些產業通常都有國外客戶,同時又對資安的警覺性很低。

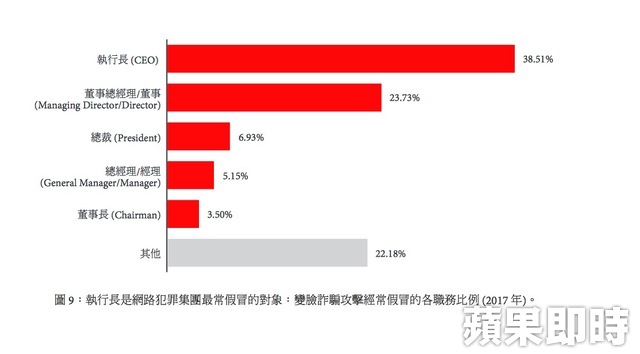

受BEC攻擊最多的國家前三名分別為 美國、中國和印度 ,其他國家以英語系國家為最多。駭客最常假冒的主管代表是執行長,其次則為企業總裁與總經理,而財務長則為最容易收到詐騙信的第一名。

駭客通常會使用社交工程技巧來詐騙,第一種方式是,偽照資料,透過釣魚郵件詢問網站服務、報價等信件來確認窗口,通常會鎖定經手交易的相關人員,例如財務長、採購人員。第二種方式是,入侵公司窗口的電子信箱。駭客可能即時攔截與竄改付款文件的電子郵件,改成駭客的付款帳號。或者駭客也可能入侵員工的電子郵件帳號,以其身分要求該公司的客戶或合作夥伴匯款至指定的詐騙用帳戶。

趨勢科技技術顧問簡勝財有三點建議企業,第一盡量不要用免費網路信件空間、第二不要共用帳號,第三設立該有的基本防護。

弗洛斯指出防範BEC詐騙四步驟:

首先,公司相關人員資安教育很重要,特別是管錢、管財務帳戶的管理和執行階層,包括執行長、高階主管、採購類人員。

其次,建立公司內部的內控機制,要有「使用者並非平等」的思維,設定不同的權限,並建立交易的內控機制。

第三,個別員工方面,除了不點選釣魚郵件中來路不明的連結和附件檔案之外,弗洛斯提醒,也要特別留意「緊急通知」或「付款到期」等字詞的信件,並對收件位址、寄件位址、回覆時位址的E-mail仔細察看,以免被很類似的假信箱欺騙,付款文件要再次確認收到的銀行帳號。

第四,鼓勵企業把攻擊回報給資安組織CERTs或LEs(臺灣為TWCERT/CC),把攻擊的案例回饋到更大的社群之中,這樣才能讓所有人都受惠,減少彼此受害的機會。

參考連結:

https://tw.appledaily.com/new/realtime/20180408/1330359/

https://www.bnext.com.tw/article/43602/business-email-compromise-billion-dollar-scam

https://www.informationsecurity.com.tw/article/article_print.aspx?aid=8530