西澳政府進行內部稽核,發現弱密碼問題仍嚴重

- 發布單位:TWCERT/CC

- 更新日期:2020-05-26

- 點閱次數:844

1. 西澳政府對內部進行稽核,發現仍有大量員工在系統中使用弱密碼,且有些弱密碼可以管理者權限存取含有重要資訊之系統,其中亦包含可由公開線上存取之系統。

2. 未確實施行組織內資安政策,或無良善管理機制,皆可能導致資安風險。

西澳政府利用字典檔破解 (Dictionary Attack)及已知常用密碼表來對政府員工於各系統所所使用之密碼進行破解,發現仍有大量員工在系統中使用弱密碼,稽核人員發現,僅使用此類弱密碼,就可以管理者權限存取含有重要資訊之系統,其中亦包含可由公開線上存取之系統。

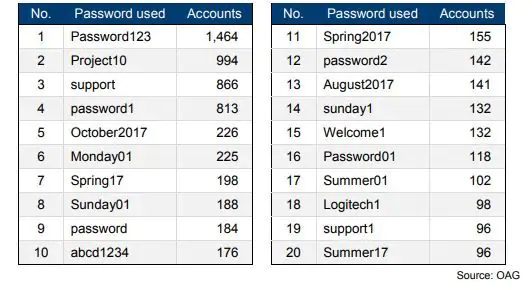

首先,稽核結果發現,有6546個有效帳號皆使用了前20名的弱密碼,其順序分別為Password123、Project10、support、password1、October2017、Monday01、Spring17、Sunday01、password、abcd1234、Spring2017、password2、August2017、sunday1、Welcome1、Password01、Summer01、Logitech1、support1、Summer17。

在這麼多員工使用弱密碼的狀況下,稽核人員發現有13%的政府機關並未要求員工密碼需符合政策規範,例如複雜度需足夠,或需定期更換等。

稽核人員亦發現多數機關並未提供或教育員工良善密碼管理機制,由於政府內資訊系統眾多,導致員工需記憶非常大量的帳號密碼組合,導致部分員工會將密碼紀錄於紙張或是Word文件中,此項風險可透過導入單一登入 (Single sign-on, SSO)、多因子驗證,或提供員工線上/離線密碼管理軟體等方式排除。此外,亦發現擁有進階存取權限之帳號未經妥善管理,稽核人員發現有多於460此類帳號使用弱密碼,以及多人共用同一帳號,皆會導致極大風險。

此外,政府機關不了解AD (Active Directory)相關資安風險,有些機關的AD中尚保留先前版本之離線資料庫資訊,且有大量IT人員或承包商皆有權限可存取,有的AD資料庫甚至可被第三方完整存取,導致員工姓名、帳號、密碼等皆有遭外洩之風險。

因應此些風險,稽核單位提供建議如下:

1. 建立適當資安政策,並因應不同帳號類型及權限等級需求持續精進政策內容。

2. 實施帳號存取權限管控。

3. 考慮提供員工安全的方法以管理及儲存密碼,並可利用技術來降低員工需記憶的帳號密碼組數。

4. 若員工有需要由遠端存取系統,須通過多因子驗證。

5. 避免/禁止員工使用已知常見弱密碼。

6. 跟據不同帳號權限或種類,制定不同密碼強度要求。

7. 了解服務、系統或資料庫存取帳號的所有人及使用目的。

●TWCERT/CC建議,此些風險並非僅有政府機關需注意,一般企業應該也須注意,並定期稽核資安相關政策是否確實施行,以免企業遭駭或重要機敏資訊外洩。

參考連結:

https://audit.wa.gov.au/wp-content/uploads/2018/08/report2018_14-IS-GCC-App-Pass.pdf

https://www.washingtonpost.com/technology/2018/08/22/western-australian-government-officials-used-password-their-password-cool-cool/?noredirect=on&utm_term=.0194266293c3

https://money.udn.com/money/story/5599/3325518