網頁快取詐欺出沒!快取權限控管要更嚴

- 發布單位:TWCERT/CC

- 更新日期:2019-03-23

- 點閱次數:1170

1.快取頁面設定應符合靜態檔案資料型態,以及存放目錄為何,而所有不存在的網頁快取頁面,都不應該主動回應任何資訊,以避免讓駭客從快取資料頁面找到使用者敏感資訊。

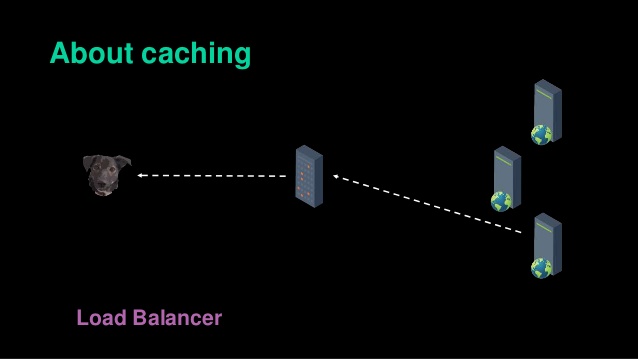

許多網站服務為了加快對靜態網頁頁面的存取速度,都會透過網頁快取(Web Cache)的方式,減少使用者等待網頁的時間。安永(EY)會計師事務所資安團隊負責人Omer Gil日前則在黑帽駭客大會,公開一個他發現的PayPal網頁快取詐欺(Web Cache Deception)手法,駭客就可以從快取網頁資料中,獲得使用者的機敏資料。雲端服務業者Cloudflare,為了解決客戶對這個漏洞的隱憂,推出「Edge Cache Expire TTL」這項新功能,可將快取頁面儲存時間設定為0秒,避免外洩使用者敏感個資。

快取網頁通常是靜態頁面,這些檔案平常都不會存放與個人有關的敏感資訊,也會以靜態快取網頁頁面方式公開,並忽略HTTP的網頁快取標頭(headers)。當網站存在一個網頁快取詐欺的漏洞時,若駭客輸入一個原本不存在的網頁,因為無法回傳該不存在頁面的資料,就會回傳該網站上一層的資料給使用者。也就是說,駭客就可以任意利用任一個網站中,輸入原先不存在的網頁網址後,該網站因為無法回傳該不存在的網頁資料,就只好回傳上一層存在網頁的資料給查詢者,駭客就可能竊取到使用者敏感個資。因為這樣網頁快取詐欺的弱點,有些雲端服務業者設定所有的快取儲存時間為0秒,用來修補這個漏洞。

網頁設定快取機制時,要符合網頁快取的標頭所允許的頁面,不存在的頁面不應該主動回應上一層的頁面資訊。再則,所有快取存放的靜態檔案,都要在原本規定的目錄中,且只允許在原本的目錄頁面呈現快取的靜態檔案資料;假設快取頁面允許使用者作選擇時,相關的快取頁面設定都應該符合原先的內容型態;最後,所有不存在的網頁頁面,就可以直接回應404或者是302的網頁數值,不需要自動回傳上一層的資訊給使用者。

參考連結:

http://www.ithome.com.tw/news/116179

https://image.slidesharecdn.com/us-17-gil-web-cache-deception-attack-170730174910/95/web-cache-deception-attack-11-638.jpg?cb=1501437266