使用者注意,已發現更多Google Chrome擴充程式遭駭

- 發布單位:TWCERT/CC

- 更新日期:2019-03-24

- 點閱次數:474

●重點摘要:

1. 資安公司Proofpoint的研究員Kafeine發現已經有六種Google Chrome的擴充程式在駭客利用社交工程竊取程式開發人員的帳號密碼之後遭到竄改。

2. 攻擊者透過釣魚郵件方式騙取擴充程式開發者的帳號、密碼,置入惡意程式廣告,誘騙使用者以為需修復電腦,進而登入惡意網站。

3. 攻擊時間約在7月下旬及8月初,如之前所提之CopyFish與Web Developer等,Kafeine相信TouchVPN 和Betternet VPN也曾在6月下旬遭遇到同樣的狀況。

4. 分析被攻擊的清單表列如下:

(1)Web Developer 0.4.9。

(2)Chrometana 1.1.3。

(3)Infinity New Tab 3.12.3。

(4)CopyFish 2.8.5。

(5)Web Paint 1.2.1。

(6)Social Fixer 20.1.1。

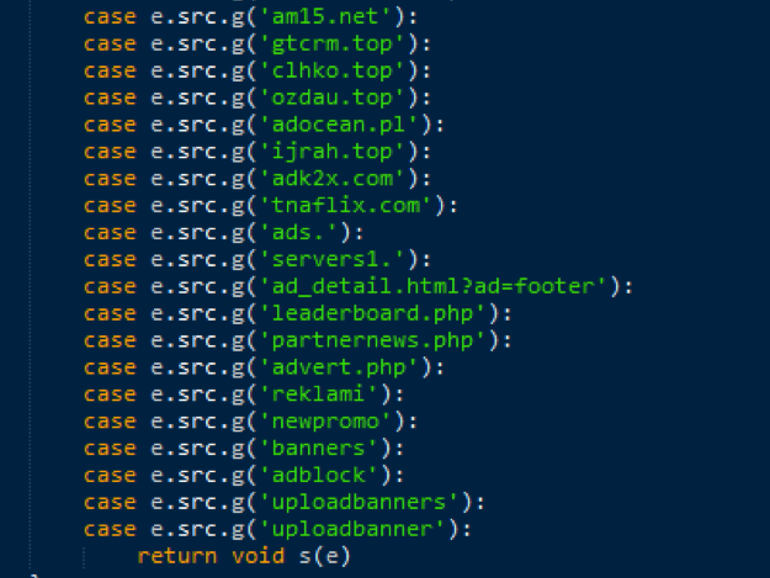

5. 擴充程式被攻擊的主因在攻擊者要將惡意的廣告偽冒合法的廣告藉此牟取利益,主要用於替換成人及其他系列網站的橫幅廣告,並竊取合法廣告網路流量。

6. 資安專家也發現攻擊者在收集Cloudflare用戶的資料,可能會在未來的攻擊中使用。

7. 因為在遭竄改的擴充程式中的某JavaScript程式碼片段會下載由Cloudflare所提供的檔案,該檔案包含用於在使用者登錄後收集Cloudflare用戶憑證的腳本。

8. Google的安全小組已經發送電子郵件警告擴充程式開發人員須注意防範網路釣魚攻擊,因為攻擊者有能力建造一個以假亂真的Google登錄頁面。

9. 而擴充程式已經不是第一次被廣告商鎖定用來作為推銷之用,其實在2014年,就有廣告軟體公司已經從合法的開發商買下幾種流行的擴充程式,截至目前為止,這些公司仍持有這些「值得信賴」的產品繼續在線上供用戶使用。

●TWCERT/CC建議有安裝上述擴充程式的用戶,請立即確認是否已自動更新至最新版,或刪除未使用之擴充程式,以免遭駭客利用。

攻擊手法:社交工程

參考連結:

http://www.zdnet.com/article/google-chrome-under-attack-have-you-used-one-of-these-hijacked-extensions/

http://www.ithome.com.tw/news/116290