惡意軟體 CloudFanta,透過雲端儲存 APP 竊取用戶銀行資訊

- 發布單位:TWCERT/CC

- 更新日期:2019-03-24

- 點閱次數:457

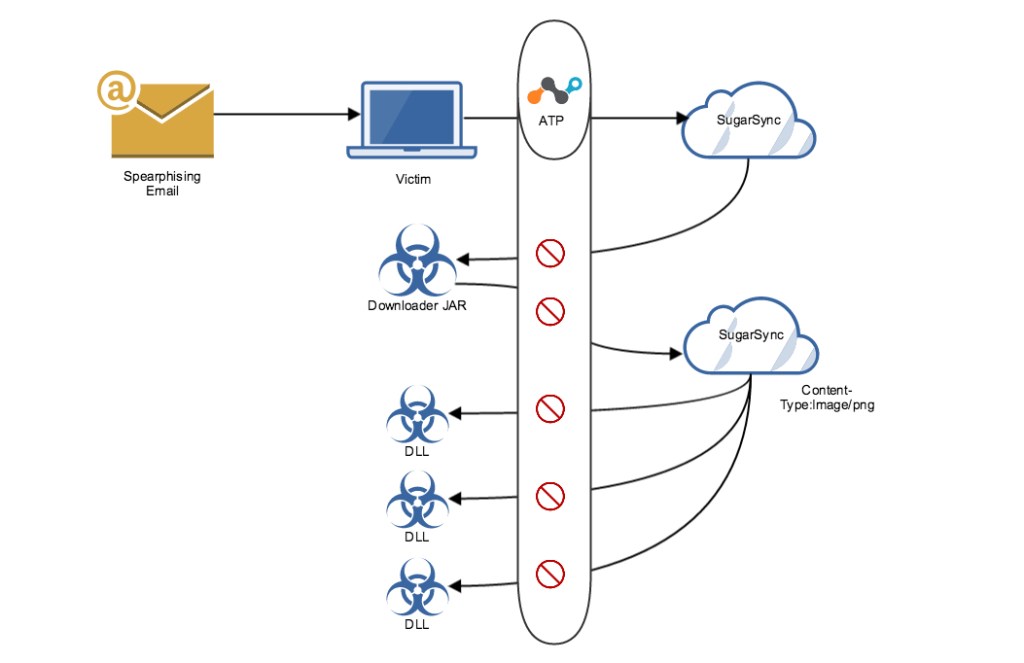

●重點摘要: 1. 資安專家分析,自今年七月起至今,惡意軟體 CloudFanta 疑似成功竊取 26000 組有效 Email 帳密。 2. CloudFanta 主要以釣魚郵件方式,透過附件或連結誘使用戶點選,藉由下載 SugarSync 雲端儲存 APP 以進行資料探勘。 3. 專家分析釣魚郵件目的為連結至“https[:]//www[.]sugarsync[.]com/pf/D3202366_07280196_66523?directDownload=true.”。 4. 該連結所自動下載的壓縮 ZIP 檔包含一個雙副檔名“.PDF.JAR”的下載器,若誤認為 PDF 開啟,便會暗地下載 DLL 檔至 "C:\users\public\[username]"。 5. 而 DLL 檔的副檔名偽冒成“.PNG”並使用SSL / HTTPS通訊協定,以躲避防火牆及其他入侵偵測系統,並隨後將檔名改為主機名加附檔名“.TWERK”。 6. 這些 DLL 檔案就是負責竊取受害者的電子郵件帳密,並代表受害者發送釣魚電子郵件,同時監看受害人的網路銀行活動。 7. 當受害者連結的電子郵件服務在監控範圍中,如 Gmail,便會重新導向至偽造的頁面以擷取帳密並傳送至 C&C 後才再導向回原來官方的登入頁面。 8. 而在使用網路銀行為避免鍵盤側錄,啟用虛擬鍵盤時,則會被偵測到,並開始在每次的滑鼠點擊時儲存畫面及以文字檔紀錄在“C:\Users\Public\[username]\alfa”,以便駭客查看。 ●TWCERT/CC建議,開啟電子郵件附件或連結務必謹慎並確認來源,平時應將副檔名設定為可見,並保持系統與防毒軟體為最新狀態,以免遭駭客利用。

攻擊手法:

電子郵件社交工程(INT:系統利用電子郵件進行社交工程之攻擊行為)

參考連結:

http://securityaffairs.co/wordpress/52750/malware/cloudfanta-malware.html

https://resources.netskope.com/h/i/297473838-cloudfanta-malware-campaign-technical-analysis