華義遊戲伺服器遭駭客DDoS攻擊 勒索百萬價值比特幣

- 發布單位:TWCERT/CC

- 更新日期:2019-03-24

- 點閱次數:413

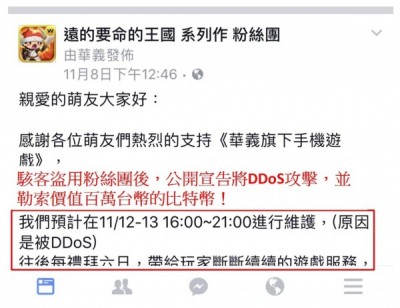

●重點摘要: 1.華義自7日起,遭到意圖勒贖的駭客鎖定,首先盜取Facebook遊戲粉絲團管理權限,發表不實文章示威,接著在玩家較多的時段,發動對華義國際官網、遊戲伺服器的分散式阻斷服務攻擊(DDoS),讓玩家無法登入與正常遊戲,更勒索超過百萬新台幣價值的比特幣(Bitcoin);華義表示絕不受駭客威脅,並檢具相關事證報警已鎖定犯罪嫌疑人偵辦中。 2.DDoS稱為「阻斷服務攻擊」,採用大量傳輸無意義封包進入對方伺服器,進而造成對方伺服器因此遭到癱瘓;常見手法別於DDoS以一對一的攻擊方式,有些駭客會利用已成為「殭屍」的電腦,以多對一的形式發動攻擊,遭受攻擊的伺服器在短時間內收到來自全世界各地不同的IP傳送大量封包,進而導致伺服器整體癱瘓。於10月24日美國Dyn亦遭受Marai惡意程式控制殭屍電腦而發起的大規模DDoS,當時導致美國多個主要網站服務停擺。 ●TWCERT/CC提醒,對於DDoS的防禦與應變作業應著重在事前的準備階段,意即平時需備妥相對應的應變策略,當攻擊事件發生時,機關可視攻擊方式,啟用對應緩解機制,以儘快恢復系統或服務的正常運作。 廠商應視內部資源情況,調校系統/服務項目,包含調校網站伺服器、Network Time Protocol(NTP)或Domain Name System(DNS)等服務設定,並申請/建置DDoS相關防護設備,並啟用速率限制、存取控制清單功能與入口過濾功能,以過濾部分遭駭客所竄改或偽造之封包,強化DDoS防禦能量。 在申請/建置流量清洗服務與申請CDN服務方面,藉由廠商自有的封包深度分析、連線特徵等技術來檢查、分析、過濾惡意封包,以進行流量清洗(Cleaning Pipe)。而CDN的分流功能可大幅節省網站的流量消耗,同時隱藏實際IP位置,進而避免遭入侵/攻擊。 透過上述策略,在遭受DDoS攻擊發生時,能夠即時採取多層次防禦機制,以降低攻擊損害。

攻擊手法:

針對性攻擊(INT:系統針對特定IP位址進行攻擊或盜取個人資料)

參考連結:

http://times.hinet.net/news/19613090

http://news.ltn.com.tw/news/society/breakingnews/1887570

http://download.nccst.nat.gov.tw/attachfilenew/%E8%AD%B0%E9%A1%8C3_%E6%94%BF%E5%BA%9C%E6%A9%9F%E9%97%9CDDoS%E9%98%B2%E7%A6%A6%E8%88%87%E6%87%89%E8%AE%8A%E4%BD%9C