駭客利用疫情主題散布惡意程式,接獲不明郵件應保持警覺以免受駭

- 發布單位:TWCERT/CC

- 更新日期:2020-05-20

- 點閱次數:6466

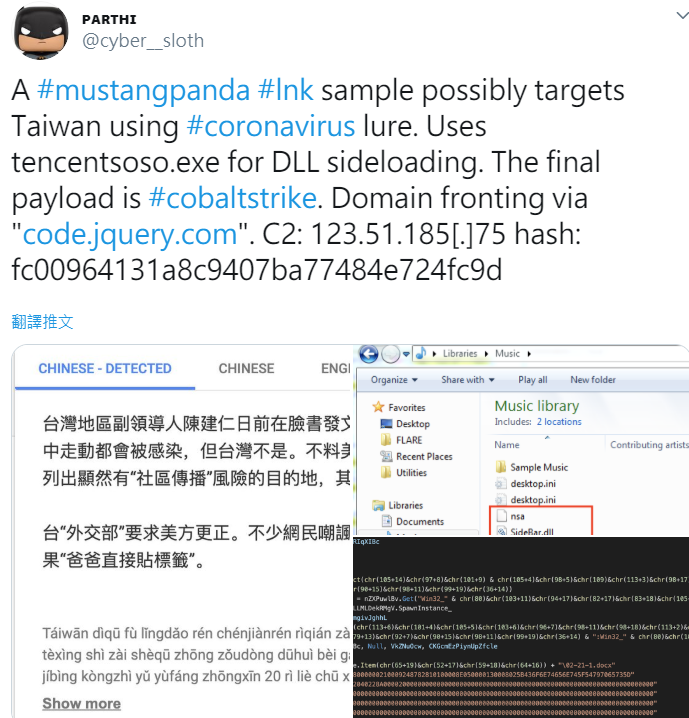

由於COVID-19(新冠肺炎、武漢肺炎)疫情的蔓延,許多APT駭侵組織或有心人士利用相關內容,散布以此為主題的釣魚郵件。近期資安人員PARTHI發現APT組織MustangPanda以COVID-19疫情為誘餌,發送假冒政治人物發言且含有惡意附件的電子郵件。其中假冒政治人物的文檔為冒充我國副總統陳建仁,內容聲稱副總統在臉書說明COVID-19社區傳播的特性以及台灣沒有發生社區傳播,還提到美國疾病管制與預防中心列出有社區傳播風險的目的地就包含台灣,如下圖所示。

該電子郵件附檔是含有惡意程式碼的文件,透過mshta.exe執行,執行後出現冒充副總統發言的文檔以及一個惡意執行檔。惡意執行檔會執行另一個內含三個惡意檔案。執行時,該惡意檔案內的三個檔案會被放入使用者電腦的Music文件夾中,其中一個是假冒知名影音軟體名稱及圖示的檔案,藉此讓使用者信以為真誘導點擊,點擊後將會執行其他兩個惡意檔案,並連結到駭客掌控的C&C伺服器下載並植入Cobalt Strike等攻擊工具至受害者電腦,進行盜錄鍵盤和螢幕畫面,以及下載檔案等惡意行為,並成為殭屍電腦(Bot)。

與2020年1月利用COVID-19名義的釣魚郵件不同,前者主要是針對日本等當時COVID-19疫情較嚴重的國家,以武漢肺炎名義傳播Emotet類型的惡意巨集電郵,信件中提及其附件為政府相關衛生單位提供之防疫措施,以此誘使使用者點擊附件,造成憑證及瀏覽紀錄等相關資訊遭惡意程式竊取。而此次攻擊同樣以COVID-19疫情為餌發送釣魚郵件,郵件發送對象針對台灣與越南,內容是冒充各國政治人物的聲明或是防疫相關建議,使關心疫情狀況的民眾上當點擊,進而在受害者電腦植入惡意程式,成為殭屍電腦。除了以上針對日本、台灣及越南的釣魚郵件之外,世界各國皆有受到駭侵組織或駭客以此波疫情為主題,誘導民眾開啟的釣魚郵件攻擊,目的是誘使用戶點按惡意連結或附檔,來植入惡意程式。因此當收到COVID-19疫情相關電郵,應特別注意並警覺,以免上當受害。

自COVID-19疫情爆發以來,除了電子郵件惡意活動外,專家還發現大量新網站註冊了與該病毒相關的網域名稱,其中,有多個網域名稱可能被用於網路釣魚,這些網站會利用新型冠狀病毒相關討論引誘受害者進入,還有一些詐騙網站聲稱會出售口罩、疫苗和居家病毒檢測試劑。建議民眾避免進入可疑網站及留下個資,以免造成個人損失。

建議使用者收到電子郵件時,對寄件人進行身分確認,若收到需要點擊連結或下載附件之郵件,在未確認寄件人身分之前或是針對標題及內容可疑的信件,不隨意點擊任何信件中的連結、不開啟不下載郵件中夾帶的附件,以免遭駭客入侵使電腦被植入惡意程式。進入可疑網站不隨意輸入帳密和個資,確認網址的正確性,可以使用網址識別套件或直接在瀏覽器手動鍵入網址,防止進入釣魚網站。TWCERT/CC發現此類網安威脅後,已將相關情資藉由我國資安情資分享系統通知國內主要ISAC單位,請民眾若收到新冠肺炎疫情相關釣魚郵件不須特別驚慌,依照以上建議方案並查證郵件真實性,即不需要擔心受到駭客攻擊而造成損失。