Notepad++自動更新機制遭攻陷,請儘速手動更新

- 發布單位:TWCERT/CC

- 更新日期:2026-02-24

- 點閱次數:11670

近期資安研究團隊Rapid7 Labs與Rapid7 MDR聯合揭露一場針對知名開源文字編輯器「Notepad++」的複雜供應鏈攻擊。此攻擊由中國APT組織Lotus Blossom(亦被追蹤為Violet Typhoon 或 Billbug)發起。攻擊者於2025年6 月至12月期間,成功攻陷Notepad++代管主機服務商的基礎設施。與傳統竄改軟體原始碼的手法不同,攻擊者係掌控了內部服務憑證,導致使用者執行內建更新程式(WinGUp)時,流量會被導向惡意伺服器並下載偽造的安裝套件。官方已緊急呼籲所有用戶立即停止使用自動更新功能,並務必透過官方網站手動下載安裝最新的v8.9.2版本。

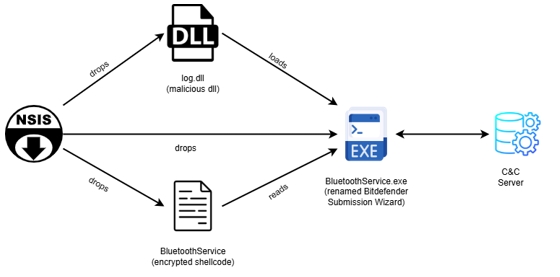

透過本次攻擊活動顯示威脅行為者具高度的技術與規避偵測能力,攻擊鏈始於惡意的NSIS安裝檔(update.exe),利用DLL側載(DLL Sideloading)技術,透過合法的Bitdefender執行檔(被重新命名為BluetoothService.exe)載入惡意元件log.dll,進而解密並執行Shellcode,最終植入名為「Chrysalis」的客製化隱匿後門。惡意NSIS安裝檔(updata.exe)執行流程如圖1所示。

圖1:updata.exe執行流程圖。圖片來源: Rapid7

為規避EDR(端點偵測與回應)與網路流量分析,後門程式Chrysalis 採用多層次的防禦技術:

- C2通訊偽裝:透過HTTPS傳輸,其URL結構(如 /a/chat/s/{GUID})刻意模仿Deepseek API端點,並搭配合法的Chrome User Agent與 RC4 內容加密,使其流量在視覺與內容上皆隱匿於正常的AI應用與網頁瀏覽流量中。

- API Hashing:實現雙層防禦機制。載入器階段結合FNV-1a與MurmurHash演算法;主模組則進階採用自定義的多階段算術混合運算。這種動態解析Windows API的手法,大幅提升靜態分析與特徵碼偵測的難度。

- 濫用 Microsoft Warbird:研究人員發現其載入器(Loader)濫用了微軟未公開的Warbird程式碼保護框架,透過NtQuerySystemInformation 系統調用中的SystemCodeFlowTransition(0xB9)類別,在合法的微軟簽章檔(clipc.dll)記憶體空間內執行惡意Shellcode。

此外,卡巴斯基資安研究團隊發現,針對此次攻擊共有3種攻擊模式:

| 攻擊鏈 | 時間範圍 | 惡意資源/下載位置 | 主要行為/目的 | 特色或重點 |

| 第一個攻擊鏈 | 2025.07~2025.08 | http://45.76.155[.]202/update/update.exe |

|

|

第二個攻擊鏈 | 2025.09 | http://45.76.155[.]202/update/update.exe |

|

|

第三個攻擊鏈 | 2025.10 | http://45.32.144[.]255/update/update.exe |

|

|

資料來源:TWCERT/CC團隊整理

鑑於此攻擊潛伏期長且技術極其複雜,資安專家建議企業與個人用戶立即採取以下行動:

- 立即手動修補:確認所有端點的Notepad++ 版本已更新至 v8.9.2。請勿信任軟體跳出的自動更新提示,應直接從官方網站下載安裝。

- 企業防禦策略強化:透過GPO或MDM派送原則,暫時禁用非必要開源軟體自動更新功能。

- 入侵指標(IoCs)清查:請依據下表盤點系統環境,若發現相符項目,應立即視為受駭事件並啟動緊急應變程序。

以下是此次攻擊的入侵指標(IoCs):

惡意IP和網域(DN):

95[.]179[.]213[.]0

61[.]4[.]102[.]97

59[.]110[.]7[.]32

124[.]222[.]137[.]114

api[.]skycloudcenter[.]com

api[.]wiresguard[.]com

惡意檔案:

| 檔名 | SHA-256 Hash |

update.exe | a511be5164dc1122fb5a7daa3eef9467e43d8458425b15a640235796006590c9 |

NSIS.nsi | 8ea8b83645fba6e23d48075a0d3fc73ad2ba515b4536710cda4f1f232718f53e |

BluetoothService.exe | 2da00de67720f5f13b17e9d985fe70f10f153da60c9ab1086fe58f069a156924 |

BluetoothService | 77bfea78def679aa1117f569a35e8fd1542df21f7e00e27f192c907e61d63a2e |

log.dll | 3bdc4c0637591533f1d4198a72a33426c01f69bd2e15ceee547866f65e26b7ad |

u.bat | 9276594e73cda1c69b7d265b3f08dc8fa84bf2d6599086b9acc0bb3745146600 |

conf.c | f4d829739f2d6ba7e3ede83dad428a0ced1a703ec582fc73a4eee3df3704629a |

libtcc.dll | 4a52570eeaf9d27722377865df312e295a7a23c3b6eb991944c2ecd707cc9906 |

admin | 831e1ea13a1bd405f5bda2b9d8f2265f7b1db6c668dd2165ccc8a9c4c15ea7dd |

loader1 | 0a9b8df968df41920b6ff07785cbfebe8bda29e6b512c94a3b2a83d10014d2fd |

uffhxpSy | 4c2ea8193f4a5db63b897a2d3ce127cc5d89687f380b97a1d91e0c8db542e4f8 |

loader2 | e7cd605568c38bd6e0aba31045e1633205d0598c607a855e2e1bca4cca1c6eda |

3yzr31vk | 078a9e5c6c787e5532a7e728720cbafee9021bfec4a30e3c2be110748d7c43c5 |

ConsoleApplication2.exe | b4169a831292e245ebdffedd5820584d73b129411546e7d3eccf4663d5fc5be3 |

system | 7add554a98d3a99b319f2127688356c1283ed073a084805f14e33b4f6a6126fd |

s047t5g.exe | fcc2765305bcd213b7558025b2039df2265c3e0b6401e4833123c461df2de51a |

相關連結

- The Chrysalis Backdoor: A Deep Dive into Lotus Blossom’s toolkit

- Notepad++ Hack Detailed Along With the IoCs and Custom Malware Used

- Notepad++ Official Update Mechanism Hijacked to Deliver Malware to Select Users

- Notepad++ Hijacked by State-Sponsored Hackers

- Notepad++ 更新基礎設施遭攻擊:疑似中國 APT 組織 Lotus Blossom 發動供應鏈滲透

- The Notepad++ supply chain attack — unnoticed execution chains and new IoCs