KrCERT/CC發布「Operation SearchStrike」報告:駭客以SEO毒化Github散布惡意軟體

- 發布單位:TWCERT/CC

- 更新日期:2026-04-30

- 點閱次數:3519

韓國電腦網路危機處理暨協調中心(KrCERT/CC)的威脅狩獵分析團隊近期發布名為「Operation SearchStrike」報告。該報告指出,攻擊者正利用搜尋引擎最佳化中毒(SEO Poisoning) 技術,在搜尋引擎中推廣偽冒GitHub 儲存庫,藉此散布惡意軟體。此攻擊主要鎖定具備企業內部高權限的技術人員,旨在以此作為跳板,進而發動全組織規模的橫向移動與滲透攻擊。

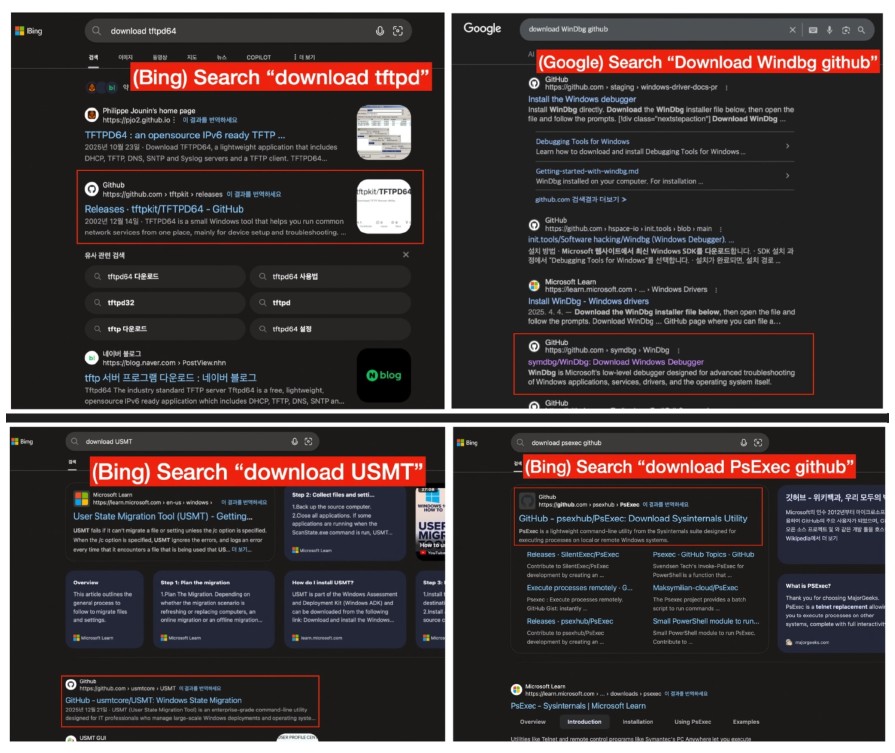

這波攻擊主要是透過 SEO Poisoning技術操弄搜尋排名,把內含惡意MSI安裝檔的假冒 GitHub 儲存庫推至搜尋結果首頁,常見偽冒程式像是 Tftpd64、WinDbg、PsExec、Postman、USMT 這類網管與維運人員常用的工具,進行供應鏈層級的冒充攻擊,如圖1所示。一旦受害者誤下載並執行,系統會在背景植入以 Node.js 開發的惡意程式,並利用 Ethereum 智慧合約作為命令與控制(C2)通訊管道。由於採用去中心化機制,可降低對固定網域或 IP 的依賴,使傳統防火牆封鎖效果有限,進而增加偵測、阻擋與溯源的難度。

圖1:SEO Poisoning操控搜尋引擎排名。資料來源:KrCERT/CC

為防禦此類高隱蔽性的SEO攻擊,KrCERT/CC建議企業與技術人員採取以下防禦策略:

- 強化供應鏈來源控管:企業應嚴格限制軟體下載途徑,確保僅透過Microsoft Store、官方網站或經官方認證的 GitHub 儲存庫取得工具。針對 GitHub 專案,使用者於下載前必須執行「盡職調查(Due Diligence)」,仔細辨識儲存庫的星號(Stars)數量、貢獻者歷史紀錄(Contributors)及帳號建立日期,以排除近期建立且缺乏社群信任基礎的偽造專案。

- 落實入侵指標(IoC)清查:企業資安團隊可參照報告提供的IoC,針對權組織端點進行深度掃描,清查重點包含檔案雜湊值(Hash)、異常路徑、針對區塊鏈節點的異常請求等。

- 疑似感染應變程序:若於內部環境偵測到疑似感染跡象,應立即啟動資安應變機制,優先隔離受影響主機以防止攻擊者進一步橫向攻擊,並針對受影響帳號進行憑證重設與權限審核,防堵潛在的擴散風險。

KrCERT/CC針對此次攻擊提供入侵指標(IoC)如下:

| 建立時間 | 偽冒軟體 | SHA256 |

2026-02-17 | Tftpd64 | d6acbd0cf0c99c76c3f09f68792eabb843fd539ae42573ecdfeda63fa695dcd2 |

2026-02-17 | Postman | 3ddfcc93aefab5a671edb4c643a810b7a2a7b35629c27f3f68849cf390a26025 |

2026-02-23 | Tftpd64 | c3910810dc87e1a5993d4e4234fd3f94fa7ecf66735fd0396be73b2379aafabd |

2026-03-09 | Tftpd64 | 3abe9aa1b6a9f2f779f875773e077e0129e770e98fcbee60c0137f656f4fe82e |

2026-03-10 | Tftpd64 | ece54f2a68530222604014dd5b23520bb1729efe7ea15a822c1ea16556ed8257 |

2026-03-10 | WinDbg | ab79d9ef9fddb880bbfc5e2587566884da9510988005f2737493cfc25437b8ba |

2026-03-10 | PsExec | c03e9aade86079a2d4007b58e3b419dfe821bf64366fd3a9c3d04dd63b5e7779 |

2026-03-10 | USMT | eb2a4c6e88adc5b56dcb6a39bf749564d5b72fbb5ba2dc3c603ba183a99bccb4 |

2026-03-10 | IntuneWinAppUtil | fc9da1e9c12930f1c324b4dee5918033a644d090a96f69ff3669711d4219158b |

2026-03-10 | BgInfo | e3df11e259647e00de5f6119fce20c07f551b4bb5b3c4da3fb07956c0c3d69ff |

2026-03-10 | RDCMan | f88532089976d65463869a1ab5e8f050d8f3ee49501a5fa7883f80ac86b20a84 |

C2 Domain:

jariosos[.]com

hayesmed[.]com

regancontrols[.]com

salinasrent[.]com

justtalken[.]com

mebeliotmasiv[.]com

euclidrent[.]com

o-parana[.]com

palshona[.]com

aurineuroth[.]com