Sitting Ducks 對上百萬個網域擁有者造成嚴重威脅

- 發布單位:TWCERT/CC

- 更新日期:2024-08-20

- 點閱次數:12483

Infoblox和Eclypsium的研究人員發現一種網域名稱劫持攻擊,取名為「Sitting Ducks」,有超過百萬個網域易遭受此攻擊,且目前觀察到有數十個與俄羅斯相關的攻擊者正在利用此種攻擊。

Infoblox 和 Eclypsium 的研究人員發現 DNS 存在一種攻擊媒介,且有十多個與俄羅斯有關的攻擊者正在利用此種媒介進行攻擊,這是一種網域名稱劫持,研究人員給其名稱:Sitting Ducks。網域名稱系統(Domain Name System, DNS)是用以將網域名稱與IP連結,網域名稱是為了讓人更好記憶網站,但電腦裝置之間的通訊是透過IP來傳輸,因此透過DNS將網域轉為IP位址,這樣瀏覽器才能載入網站。

過去存在很多種針對DNS進行網域劫持,可讓攻擊者去執行惡意軟體傳播、網路釣魚、品牌冒充及資料外洩,而從2019年以來至今,Eclypsium 的研究人員認為超過 3 萬個網域被 Sitting Ducks 攻擊劫持,且當前有超過百萬個網域都有遭受此攻擊的風險。

Sitting Ducks攻擊的特性為易於執行攻擊且難以偵測,但可以完全被預防。Sitting Ducks攻擊是攻擊者去劫持目前已經註冊的網域,這些網域註冊在公開具權威性的DNS服務供應商或網頁主機供應商,而一旦攻擊者劫持網域,就可以假藉合法者的身分來進行任何惡意活動,如散播惡意程式、寄送釣魚信等。

由於Sitting Ducks攻擊並不需要攻擊者註冊網域名稱,故而跟常見的 DNS 劫持攻擊有根本的不同。Sitting Ducks攻擊的核心是網域名稱註冊商的錯誤配置和DNS 提供者的預防不充分所造成。

以下幾種情況可能會發生Sitting Ducks攻擊:

- 註冊的網域解析使用其他家DNS供應商,也就是使用DNS委派(即DNS 伺服器將部分網域解析作業委託其他DNS 伺服器執行)

- DNS委派異常,意即接受委派的DNS伺服器上並沒有該註冊網域資料,因此無法提供DNS查詢。

- DNS服務供應商設定錯誤,攻擊者可與DNS服務供應商聲明其擁有受害者網域名稱並設定DNS紀錄,而不需證明其為網域名稱註冊處的對應有效使用者。

故而促成此攻擊的主要因素就是DNS委派上的問題,同時DNS服務供應商存在錯誤的設置。

Infoblox研究人員表示其觀察約十幾個DNS服務供應商,發現此攻擊被廣泛利用,尤其以俄羅斯相關犯罪者最為常見,每天有數百個網域被劫持。

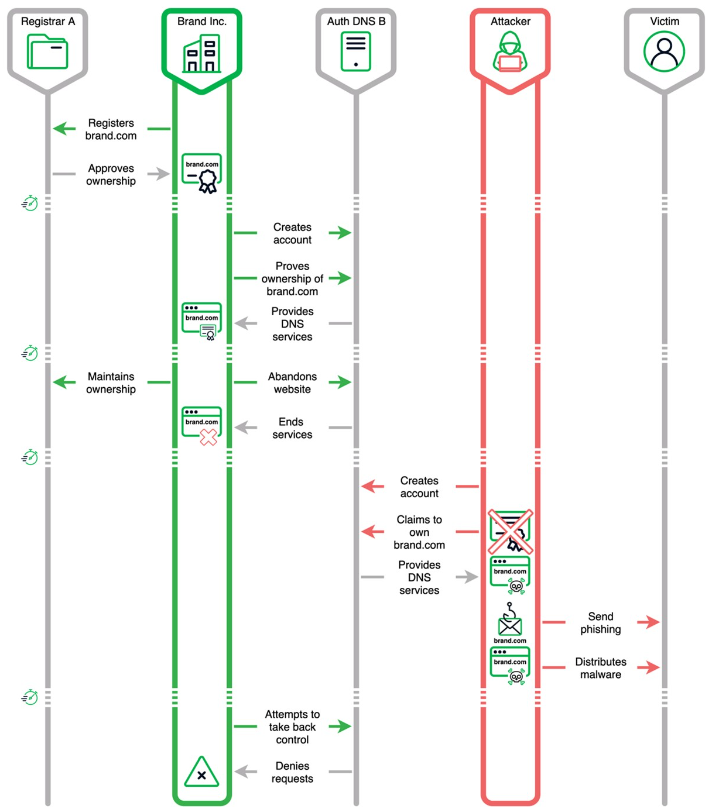

圖1說明Sitting Ducks攻擊的常見流程,主要攻擊過程為受害者跟網域供應商Registrar A 註冊網域 brand.com ,並交由DNS 服務供應商 Auth DNS B 做解析

而一段時間後,受害者暫時不再需要使用網域 brand.com,但仍透過Registrar A 保有網域的擁有權,但這時 Auth DNS B解析服務已過期,這時攻擊者跟 DNS 服務供應商 Auth DNS B 聲稱擁有網域 brand.com 的擁有權,並設置 DNS 解析紀錄,來將該網站解析到攻擊者的惡意網站,此時攻擊者就可以假冒受害者的身分來對其他人發送釣魚郵件或散播惡意程式,這時受害者嘗試跟DNS服務供應商Auth DNS B聲稱擁有網域 brand.com的擁有權,會遭到拒絕。

圖1 : Sitting Ducks 範例攻擊流程

圖片取自:https://blogs.infoblox.com/threat-intelligence/who-knew-domain-hijacking-is-so-easy/

Sitting Ducks 攻擊是可以被預防的,透過上圖說明可知它的存在成因源自網域名稱和 DNS 紀錄管理上的缺陷,如果網域註冊商跟 DNS 服務供應商是同一家單位則不存在此問題,而如果是不同單位,只要確實做好管理就可以預防攻擊發生

過去也有這次的攻擊事件探討跟發生:

- 此次攻擊最早一次被提及是 2016 年由作者 Matthew Bryant 寫的文章「孤立的網路–透過 DNS 漏洞接管 12 萬個網域」

- 2019年時,攻擊者透過此攻擊濫用了 GoDaddy.com 的弱點發送大量的垃圾郵件

建議網域持有者可以執行以下操作:

- 檢查自己的網域註冊服務商跟DNS 服務供應商是否為同一個提供者,如果是的話則不會受此攻擊影響。

- 檢查自己的網域和子網域是否將網域名稱解析委派給已經過期或無效的服務供應商, 若是,請更新資訊以避免受此攻擊影響

- 諮詢自己的DNS服務供應商是否對此類攻擊已有緩解措施,如果 DNS 服務供應商已經有緩解措施則不必擔心此類攻擊。

相關連結

- 'Sitting Ducks' Attacks Create Hijacking Threat for Domain Name Owners

- Who Knew? Domain Hijacking Is So Easy

- Ducks Now Sitting (DNS): Internet Infrastructure Insecurity

- The Orphaned Internet – Taking Over 120K Domains via a DNS Vulnerability in AWS, Google Cloud, Racks

- Bomb Threat, Sextortion Spammers Abused Weakness at GoDaddy.com