Github 評論功能成為傳播惡意程式管道

- 發布單位:TWCERT/CC

- 更新日期:2024-09-04

- 點閱次數:11928

GitHub項目問題(Issue)的評論功能遭到濫用,駭客利用該功能傳播Lumma Stealer惡意程式,使用者應留意Github上的任何檔案與連結,若有不慎遭攻擊成功,應儘速更換帳號密碼,以確保個人電腦使用安全。

此次事件最早是由一位維護Rust函式庫:teloxide的人員在Reddit論壇上提出,發現其維護的函式庫中的評論出現偽裝修復程式,實際上為惡意程式的留言內容。

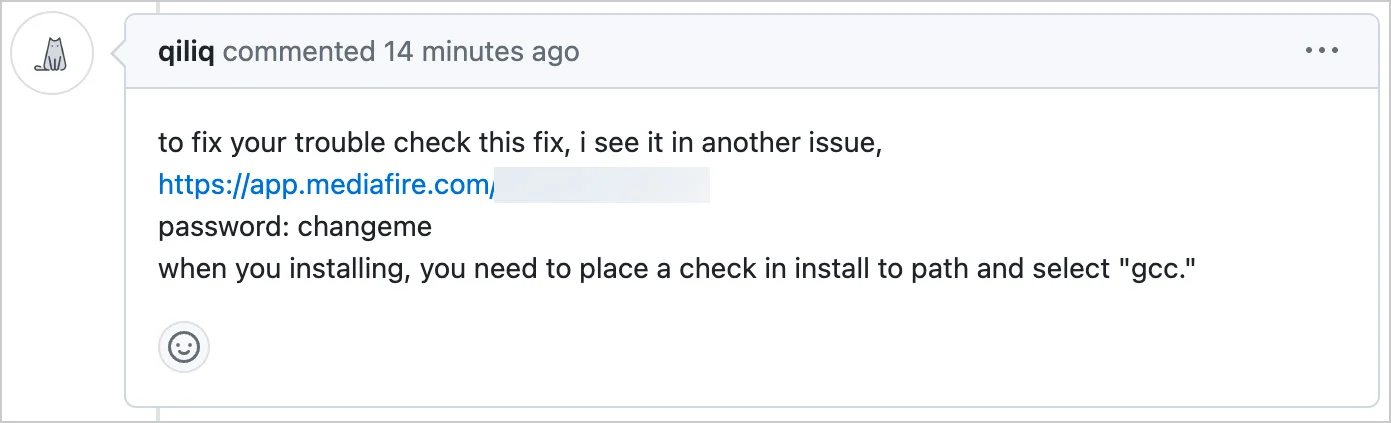

下圖為駭客散播惡意程式的評論範例,顯示民眾可透過bit.ly或 mediafire 連結來下載修復程式,且在目前觀察到的評論中,密碼皆使用changeme。

圖1 駭客散播惡意程式的評論,圖片取自 BleepingComputer

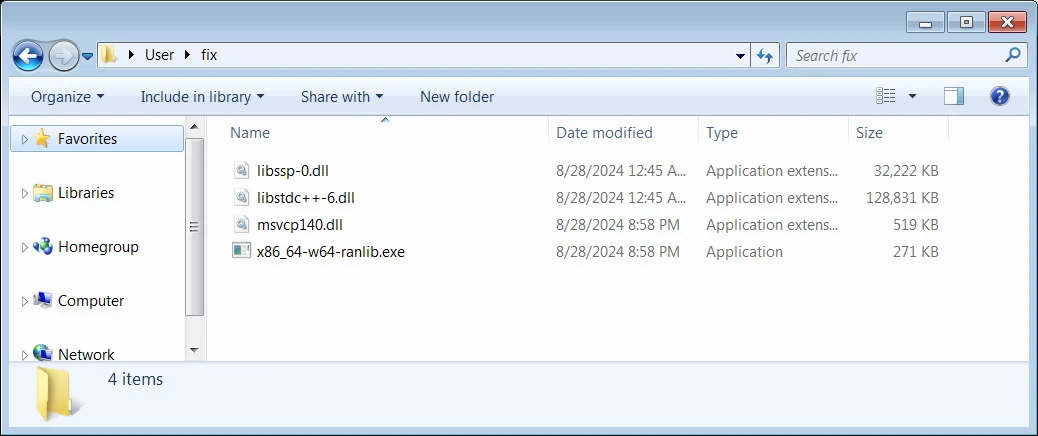

若點擊圖1的連結就會下載 fix.zip ,解壓縮後為圖2的內容,將其丟入 AnyRun 惡意程式分析沙箱平台,即能識別為Lumma Stealer 惡意程式。

圖2 含有 Lumma Stealer 惡意程式的檔案,圖片取自 BleepingComputer

Lumma Stealer惡意程式是一種竊取資料的惡意程式,將竊取使用者的瀏覽器裡儲存的 Cookie、憑證、信用卡、密碼、瀏覽紀錄等,並將竊取的資料傳回饋予攻擊者,而後攻擊者可以利用這些資料進行下一階段的攻擊,或將其販賣於地下市場。

資安研究人員Nicholas Sherlock指出過去 3 天觀察到超過 29,000 個評論在 Github上散播Lumma Stealer惡意程式,Github管理人員亦表示已經有檢測到這些評論並將其刪除,但在Reddit仍持續有發現民眾留言表示遭受攻擊。

上個月Check Point研究人員發出一份報告,其有關駭客組織Stargazer Goblin 利用Github上有3,000多個假帳號遭利用來散播惡意程式,雖不確定是否跟此次事件有關,但使用者須小心謹慎對待Github上的任何檔案和連結,若有使用者有遭受此攻擊,應儘速更換所有帳號的密碼,來確保個人電腦使用安全。