家用路由器安全風險

- 發布單位:TWCERT/CC

- 更新日期:2020-03-24

- 點閱次數:2328

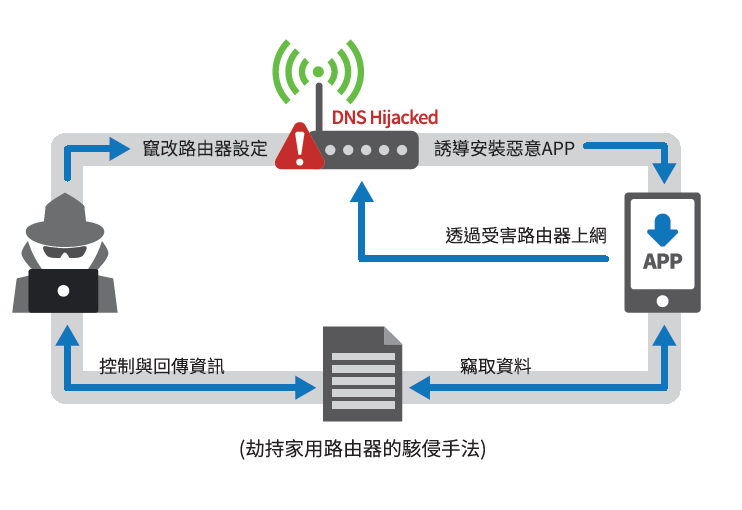

隨著物聯網設備的普及,越來越多的智慧型連網設備,也被應用於家庭生活上,使用者也應該注重並落實家用路由器的安全設定、預設帳號密碼修改及軟韌體版本更新,以避免家用路由器遭駭客攻擊,造成敏感資訊外洩,且路由器有可能成為殭屍網路的一員。

TWCERT/CC防護建議:

- 選擇安全可靠的路由器廠牌,並隨時關注相關資安新聞,及即時更新原廠發布之軟、韌體。

- 修改家用路由器預設帳號及密碼,應避免使用 admin、12345678 或 password 等容易猜測的弱密碼組合,建議使用混合英文、數字及符號,並且超過8個字元長度的強密碼。

- 使用者應參考原廠路由器說明書,隨時檢視家用路由器(以 Asus WL-500gP V2 為例)之 DNS 伺服器 1 與 DNS 伺服器 2 之設定是否遭 竄改(如下圖所示),若遭竄改為非預期之設定(例如被改為38.134.121[.]95),應立即修正。台灣常使用的DNS 伺服器為中華電 信 (168.95.192[.]1、168.95.1[.]1)或Google提供之Public DNS (8.8.8[.]8、8.8.4[.]4)。